W świecie informatyki istnieje powszechne przekonanie, że systemy operacyjne oparte na Linuxie są odporne na wirusy i złośliwe oprogramowanie, co prowadzi do błędnego wniosku, że nie potrzebują one żadnych dodatkowych zabezpieczeń antywirusowych. Niestety, jest to mit, który może mieć poważne konsekwencje dla bezpieczeństwa danych i integralności systemów. Linux, mimo swojej ...

Ostatnie Discy Artykuły

Społeczność Ansible, czyli dzielenie się gotowymi...

Ansible Galaxy działa jako centralne repozytorium, które umożliwia znalezienie, ponowne użycie i dzielenie się wiedzą, doświadczeniem i sprawdzonymi już napisanymi rozwiązaniami z innymi, szczególnie rolami, które są zbiorami playbooków i innych plików realizujących określone funkcje w środowisku. W tym artykule skupię się na bardziej zaawansowanym zastosowaniu Ansible Galaxy, przedstawiając jego ...

Społeczność Ansible czyli dzielenie się gotowymi...

Ansible Galaxy to jedna z najważniejszych funkcji w ekosystemie Ansible. Umożliwia ona użytkownikom łatwe współdzielenie, zarządzanie i odkrywanie gotowych do użycia ról. Projekt ten został wprowadzony przez Red Hat jako część narzędzia Ansible, które jest jednym z najbardziej popularnych narzędzi do automatyzacji IT. Ansible Galaxy, dostępne na stronie galaxy.ansible.com, działa ...

Niezabezpieczone połączenie zdalne do firmy. Jakie...

Niezabezpieczone połączenie zdalne do firmy może nieść ze sobą szereg zagrożeń, które mogą prowadzić do poważnych konsekwencji i sytuacji zagrożenia bezpieczeństwa dla danych firmowych. W poniższym artykule omówione zostały najważniejsze zagrożenia związane z niezabezpieczonym połączeniem zdalnym do firmy oraz sposoby na podniesienie bezpieczeństwa.

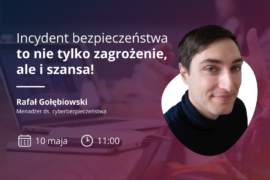

Incydent bezpieczeństwa to nie tylko zagrożenie, ale i...

W piątek 10 maja o godzinie 11:00 odbędzie się kolejny webinar Władców Sieci. Tematem przewodnim spotkania będą incydenty bezpieczeństwa. Prowadzący – Rafał Gołębiowski zaprezentuje incydenty bezpieczeństwa analizując nagrane logi sieciowe. Uczestnicy będą mogli prześledzić wszystkie etapy ataku oraz związki przyczynowo skutkowe.

Wprowadzenie do Terraform – zasada działania i zalety

Terraform to narzędzie open source służące do deklaratywnego zarządzania infrastrukturą w chmurze. Pozwala na automatyzację procesu wdrażania i zarządzania zasobami, takimi jak wirtualne maszyny, sieci, kontenery, bazy danych, itp. Narzędzie to działa na zasadzie deklaratywnego języka programowania, który pozwala na opisanie pożądanej konfiguracji infrastruktury, a następnie tworzy, modyfikuje lub usuwa ...

Proxy do sieci obsługujące autoryzację i protokół NTLM

Jeśli zdarzyło Ci się pracować (lub aktualnie pracujesz) dla korporacji, w której korzystacie z proxy do sieci firmy Microsoft, pracujące po protokole NTLM (NT Lan Manager) i do tego korzystasz z systemu Linux, bo jesteś np. administratorem, to z pewnością nie raz spotkasz się z problemem komunikacji jakiejś aplikacji poza ...

Homebrew dla systemu Linux – instalujemy aplikacje w...

Jedną z rzeczy niewątpliwie przydatną dla korzystających z MacOS’a jest Homebrew – aplikacja pozwalająca na instalowanie innych aplikacji w katalogu domowym użytkownika, bez konieczności przełączania się na konto administracyjne. W systemach Linux również da się skompilować i zainstalować aplikację w katalogu domowym użytkownika, ale z reguły jest to zadanie dla ...

Instalujemy Webmin’a – narzędzie do webowej...

Zarządzanie serwerem to jedno z głównych zadań administratorów. Większość osób z dużym doświadczeniem przywykła do konsoli i poleceń wydawanych w czarnym, szarym terminalu. Z pewnością mniej doświadczonym administratorom może być na początku ciężko zapamiętać wszystkie miejsca oraz polecenia konsolowe. W takim przypadku z pomocą przychodzą różnego rodzaju panele administracyjne dzięki, ...

Własny serwer pocztowy w oparciu o postfixa i panel...

Każdy z nas wie czym jest poczta e-mail, czym jest serwer poczty elektronicznej i pewnie większość wie, jak wygląda proces od wysłania wiadomości do jej przesłanie i odebrania. W większości ludzie korzystają z darmowych skrzynek portalowych, takich jak wp, onet, interia czy gmail. Mają one niewątpliwie ogromną zaletę. Są darmowe ...