Przez lata działanie SOC-ów opierało się na dwóch filarach: SIEM i EDR. SIEM zbierał logi i generował alerty, EDR chronił urządzenia końcowe. Problem polegał na tym, że atakujący dawno przestali ograniczać się do endpointów. Dzisiejszy łańcuch ataku przebiega jednocześnie przez pocztę, tożsamość, sieć, chmurę i endpoint. Analityk SOC musiał żonglować między konsolami, ręcznie korelować dane i gubił się w tysiącach alertów bez kontekstu.

XDR, czyli Extended Detection and Response, miał odpowiedzieć na ten problem. Zamiast zbierać logi i zostawiać korelację człowiekowi. XDR natywnie integruje telemetrię z wielu źródeł, koreluje ją automatycznie i prezentuje już gotowy incydent z priorytetem i kontekstem.

Cisco XDR to cloudowa platforma tej klasy, dostępna od 2023 roku, zbudowana na fundamencie wcześniejszego Cisco SecureX. Cisco wyróżnia się w tym segmencie jedną istotną cechą: zamiast skupiać się wyłącznie na endpointach, stawia sieć jako równorzędne źródło detekcji, a to duża różnica w środowiskach enterprise.

Co Cisco XDR konkretnie robi?

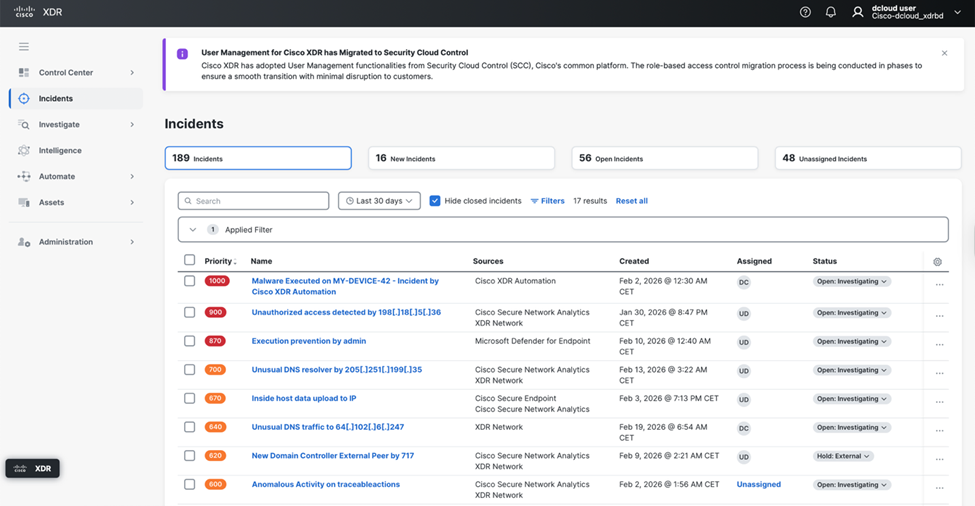

Cisco XDR analizuje i koreluje sześć źródeł telemetrii uznawanych przez operatorów SOC za krytyczne: endpoint, sieć, firewall, email, tożsamość i DNS. To nie jest tylko agregacja logów – platforma koreluje dane na poziomie semantycznym, łącząc zdarzenia w jeden wiarygodny incydent zamiast generować tysiące osobnych alertów.

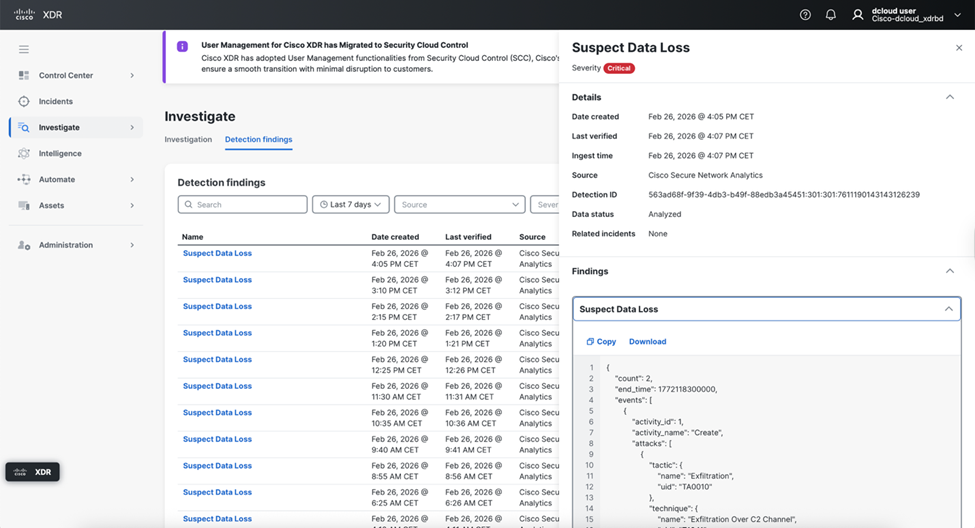

Cisco XDR zawiera wbudowane natywne możliwości NDR (Network Detection and Response) prowadzące do szybkiej identyfikacji anomalii sieciowych zarówno w środowiskach on-premises, jak i cloud. Daje to widoczność na urządzenia niezarządzane, IoT i OT, które nie mogą uruchamiać tradycyjnych agentów endpointowych. W praktyce oznacza to, że nawet urządzenia bez agenta, takie jak sterowniki PLC, kamery IP czy kontrolery budynkowe, są widoczne w kontekście incydentu. No właśnie – incydentu. Cisco XDR nie wyrzuca alertów. Zamiast tego prezentuje gotowy incydent z oceną ryzyka i wyliczoną ścieżką ataku zmapowaną na framework MITRE ATT&CK. Analityk widzi od razu: co się dzieje, jak daleko się to posunęło, jakie zasoby są zagrożone.

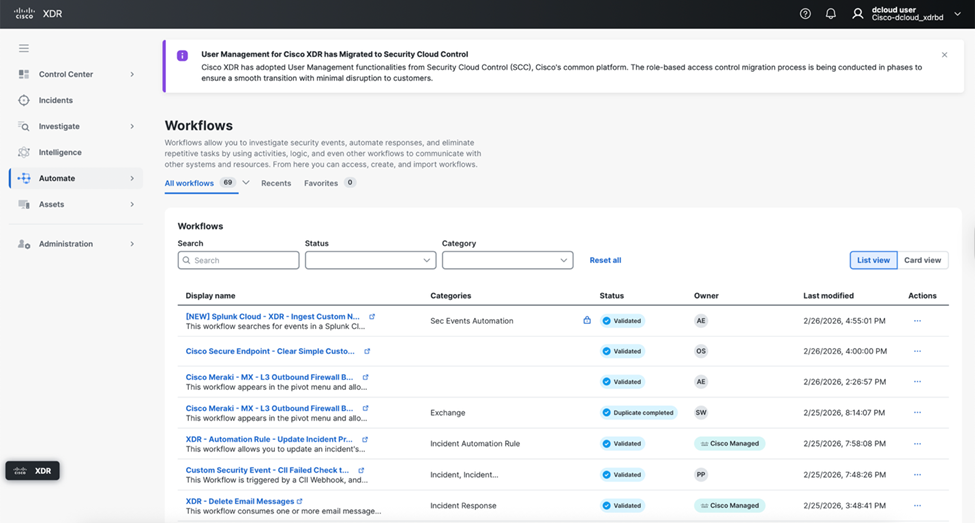

Platforma zawiera bibliotekę gotowych playbooków reagowania na incydenty, które można uruchomić jednym kliknięciem lub w pełni zautomatyzować. Automatyzacja może natychmiastowo izolować endpoint, zablokować IP i poddać kwarantannie plik, wstrzymując takie zagrożenia jak ransomware w ciągu sekund. Orkiestracja synchronizuje działania między narzędziami bezpieczeństwa, na przykład rekonfigurując firewall do blokowania domeny, skanując endpoint i logując alert w SIEM jednocześnie. Cisco XDR wykrywa wczesne sygnały ataku ransomware i może automatycznie wywołać tworzenie snapshotu krytycznych zasobów przed zaszyfrowaniem. Potem umożliwia przywrócenie ostatniego dobrego stanu konfiguracji ze skróconą przerwą w działaniu systemu. Cisco XDR Forensics rozszerza rolę platformy o mechanizmy przyśpieszające zbieranie dowodów. Analityk może przeprowadzić dochodzenie bez fizycznego dostępu do maszyny.

Cała detekcja jest wzbogacana o dane pochodzące z Cisco Talos, czyli jednego z największych komercyjnych zespołów threat research na świecie. Talos dostarcza kontekst i informacje o nowych kampaniach w czasie rzeczywistym. AI Assistant w XDR dostarcza opartych na danych wskazówek, kolejnych kroków i taktyk remediacji, prowadząc analityka przez odpowiedź na incydenty. Jest to szczególnie przydatne dla mniej doświadczonych analityków SOC, bo w praktyce „wyrównuje poziom” zespołu.

Cisco XDR oferuje dwa poziomy integracji. Natywnie integruje się z całym portfelem Cisco Security: Secure Endpoint, Umbrella, Secure Email, Meraki MX, Duo, Firepower/FTD. Na poziomie Advantage i wyżej dostępne są komercyjnie wspierane integracje third-party z narzędziami innych vendorów, takich jak Microsoft, CrowdStrike, Splunk, ServiceNow i wieloma innymi.

Kiedy stosować Cisco XDR, a kiedy nie?

Środowisko oparte na ekosystemie Cisco to najoczywistszy przypadek, w którym Cisco XDR się sprawdzi. Jeśli w organizacji działają Cisco Secure Endpoint, Cisco Umbrella, Cisco Email Security, Meraki lub Firepower/FTD, Cisco XDR jest naturalnym wyborem. Integracja jest natywna, bez dodatkowych konektorów i licencji. Użyteczność platformy pojawia się niemal od razu po włączeniu, bez tygodni konfiguracji. Organizacje proedukcyjne, energetyczne, infrastruktura krytyczna – wszędzie tam, gdzie sieć pełna jest urządzeń, na których nie można uruchomić agenta, to kolejny obszar. Cisco XDR dzięki natywnym możliwościom NDR widzi anomalie sieciowe tych urządzeń i włącza je w kontekst incydentu. Produkt przyda się także, jeśli SOC tonie w alertach z pięciu różnych konsoli i chce skonsolidować widok, Cisco XDR jako centrum korelacji i response jest sensownym krokiem. Funkcja automatycznego snapshotu i odtworzenia po ataku ransomware to konkretna wartość w sektorach, gdzie downtime jest kosztowny: w szczególności produkcja, healthcare, logistyka. Jeśli organizacja żyje w Microsoft 365 i Azure, ma CrowdStrike na endpointach i Palo Alto na firewallu, koszty integracji i licencji third-party w Cisco XDR mogą przewyższyć wartość. W takiej sytuacji Microsoft Defender XDR albo Cortex XDR będzie miał naturalną przewagę wynikającą z głębszej integracji z istniejącym stosem. Kupowanie Cisco XDR bez żadnych innych produktów Cisco to kupowanie drogiej platformy bez natywnych źródeł telemetrii. Technicznie możliwe przez integrację third-party, ale kosztowne i trudniejsze do uzasadnienia. Jeśli główny problem to detekcja na endpointach i analiza malware’u, a nie korelacja między domenami, CrowdStrike Falcon lub SentinelOne dadzą głębszą ochronę endpointową za podobne pieniądze. Cisco XDR nie jest najsilniejszy jako standalone EDR. W środowiskach serverless i cloud-native, gdzie sieć korporacyjna de facto nie istnieje, przewaga Cisco w NDR zanika. Palo Alto Cortex XDR lub Microsoft Defender XDR mogą być lepiej dopasowane do integracji z usługami chmurowymi.

Produkty alternatywne

CrowdStrike to aktualny lider rynku EDR/XDR pod względem udziałów i liczby recenzji. Platforma Falcon jest cloud-native, nie wymaga infrastruktury on-premises, lekkiego agenta można szybko wdrożyć na endpointach, a interfejs jest uważany za przyjazny. Mocne strony CrowdStrike to przede wszystkim głębokość detekcji endpointowej, Falcon OverWatch oferuje całodobowy threat hunting jako usługę. CrowdStrike odpada, jest skupiony na urządzeniach końcowych, więc nie wszędzie się sprawdzi. Na przykład jego integracja z siecią i OT jest słabsza niż w Cisco XDR. Incydent z lipca 2024, w którym aktualizacja sensora wywołała BSOD na milionach maszyn z Windows, nadal ciąży na reputacji vendora. Cisco XDR ma wyraźną przewagę tam, gdzie krytyczne są urządzenia sieciowe i bez agenta. Dla kogo CrowdStrike zamiast Cisco XDR? Dla organizacji z minimalną infrastrukturą Cisco, które chcą najlepszej ochrony endpointów i mają heterogeniczny stack. Szczególnie polecany w środowiskach, gdzie sieć to głównie chmura, a fizycznych urządzeń sieciowych jest mało.

Inną alternatywą jest Microsoft Defender XDR (dawniej Microsoft 365 Defender). To platforma zintegrowana z ekosystemem Microsoft: Defender for Endpoint, Defender for Identity, Defender for Office 365, Defender for Cloud Apps. W przypadku organizacji już posiadających licencje M365 E3/E5, koszt użycia Microsoft Defender jest nieporównywalnie niższy i przeliczany na użytkownika miesięcznie lub wliczony w posiadaną licencję.

Mocna strona Microsoft Defender XDR to integracja z Azure AD/Entra ID i Microsoft 365, która jest niezrównana. Jeśli środowisko to w 90% Microsoft, Defender XDR jest naturalnym centrum korelacji. Koszty są niskie, wdrożenie jest stosunkowo proste dla organizacji z istniejącym M365. Niestety, poza ekosystemem Microsoftu widoczność drastycznie spada. Detekcja sieciowa jest słaba, brak natywnego NDR porównywalnego z Cisco XDR. W środowiskach hybrydowych z dużą infrastrukturą sieciową Cisco XDR wyraźnie wygrywa. Dlatego Microsoft Defender XDR dedykowany jest dla organizacji opartych na Microsoft 365, Azure i Windows. Szczególnie tam, gdzie budżet jest ograniczony i sensowne jest wykorzystanie już posiadanych licencji.

A może Wazuh?

Wazuh unifikuje funkcje SIEM i XDR w jednym agencie i architekturze platformy. Ochrona obejmuje chmury publiczne, prywatne i środowiska on-premises. Architektura opiera się na czterech komponentach: agent na endpoincie, serwer zarządzający (manager), indekser oparty na OpenSearch, i dashboard. Każdy z nich można skalować horyzontalnie. Agent obsługuje Windows, Linux, macOS, kontenery Docker, VMware. Dla urządzeń bez agenta (routerów, przełączników, firewalli) Wazuh odbiera dane przez syslog lub SNMP. Agenty Wazuh skanują monitorowane systemy w poszukiwaniu malware, rootkitów i podejrzanych anomalii. Wykrywają ukryte pliki, zamaskowane procesy, niezarejestrowane nasłuchujące porty sieciowe oraz niespójności w odpowiedziach wywołań systemowych.

Natywnie Wazuh dostarcza kilka funkcjonalności. Jedną z nich jest monitorowanie zmian w plikach krytycznych (zawartość, uprawnienia, właściciel, atrybuty) oraz mapowanie do frameworka MITRE ATT&CK. Użytkownik i aplikacja modyfikująca plik są identyfikowane natywnie. Dodatkowo agent zbiera informacje o oprogramowaniu na urządzeniu końcowym i koreluje informacje z bazą CVE. Administrator otrzymuje dzięki temu automatyczną ocenę podatności bez dodatkowych narzędzi. Wazuh pozwala też na automatyczne skanowanie konfiguracji systemu pod kątem CIS Benchmarks, NIST, PCI DSS, HIPAA. Alert zawiera rekomendację, jak poprawić konfigurację. IDS zaś konstruujemy na regułach opartych na logach i anomaliach. Biblioteka ponad 3000 gotowych reguł, łatwa do rozszerzania. Reguły Sigma można konwertować do formatu Wazuh.

Nie jest to jednak bezpośredni odpowiednik ani konkurencja dla Cisco XDR. Właściwi rywale komercyjni w XDR (jak CrowdStrike Falcon) osiągają wyższą skuteczność detekcji zagrożeń, szczególnie w czasie rzeczywistym. Wazuh opiera detekcję na konfigurowalnej analizie reguł i logów, co fundamentalnie różni go od metod stosowanych przez wyspecjalizowanych producentów komercyjnych. Brak natywnej AI do korelacji incydentów. Cisco XDR przychodzi z gotowym ML, który automatycznie łączy zdarzenia w incydenty z priorytetem. W Wazuh musisz napisać reguły korelacji samodzielnie albo podpiąć zewnętrzne narzędzie. Produktowi brak też automatycznego playbooka typu response jak w Cisco. Active Response w Wazuh to proste skrypty uruchamiane lokalnie. Zaawansowane playbooki wymagają integracji z zewnętrznym SOAR (TheHive, Shuffle, n8n). Brak analogicznego threat intelligence do Talos to kolejna jego słaba strona. Wazuh integruje się z zewnętrznymi feedami (MISP, VirusTotal), ale nie ma własnego team researchowego. Sam NDR jest też słabszy. Wazuh widzi sieć przez logi i syslog z urządzeń sieciowych, nie ma natywnych możliwości analizy behawioralnej ruchu sieciowego porównywalnych z Cisco NDR.

Największym błędem finansowym przy ocenie Wazuh jest utożsamianie braku kosztów licencji z brakiem kosztów operacyjnych. Dla własnego wdrożenia brak opłat licencyjnych przekształca CapEx w istotny OpEx zdominowany przez koszty specjalistycznej pracy. Do tego trzeba dodać: infrastrukturę serwerową (indekser OpenSearch na dużych środowiskach potrzebuje niemałych zasobów RAM i dysku), czas na konfigurację, tuning reguł i utrzymanie. Dla dużego enterprise z setkami tysięcy eventów dziennie Wazuh może wymagać klastra z wieloma węzłami. To przestaje być darmowe.

Zamiast kupować monolityczny XDR możesz zbudować stos z narzędzi open source pokrywających każdą warstwę. Tylko to już zupełnie inny typ projektu i skala zagrożeń.

Zostaw komentarz

Musisz się zalogować lub zarejestrować aby dodać nowy komentarz.