[AKTUALIZACJA:

Stan na 12.10.2020r., godz.8:00 – konkurs rozstrzygnięty]

Po webinarze rozpoczynającym tematykę ataków na aplikacje webowe

ekspert w tej dziedzinie przygotował kolejny konkurs Capture the flag!

Tym razem celem zadania jest zaatakowanie maszyny wirtualnej

poprzez interfejs www, używając aplikacji DVWA. Rozwiązaniem są trzy flagi

umieszczone na maszynie wirtualnej.

Pod poniższym linkiem znajduje się wspomniana maszyna: https://drive.google.com/file/d/11hS9d5pke1t3L9ehuO2NNByHpZhkQGCR/view?usp=sharing

Dodatkowe instrukcje techniczne:

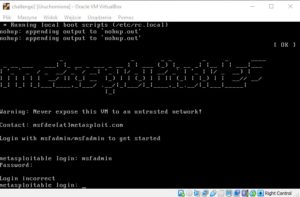

Do zalogowania się do DVWA jest potrzebne następujące poświadczenie

admin: password

Plik z maszyną wirtualną pochodzi z VirtualBoxa, dlatego zalecamy

włączenie maszyny właśnie na nim.

Zmierzcie się z kolejnym Capture the flag! Trzy pierwsze osoby,

które prześlą poprawną odpowiedź wygrywają dyski przenośne Maxtor M3 1T.

Do dzieła!

Jeżeli komuś nie udało się uczestniczyć w webinarze na żywo Rafała Gołębiowskiego na temat „Ataków na aplikacje Webowe”, zapraszamy do zapoznania się z nim pod poniższym linkiem:

Przy próbie odpalenia vm standardowy metasploitable login/hasło nie działa (msfadmin/msfadmin). Ktoś jeszcze ma podobny problem?

Tak wszyscy tak mają, na tym polega challenge 🙂 Kombinuj…